Docente: Giuseppe Scollo

Università di Catania, sede di Comiso (RG)

Facoltà di Scienze Matematiche, Fisiche e Naturali

Corso di Studi in Informatica applicata, AA 2008-9

Data Encryption Standard (DES): il primo standard per la crittografia pubblica

→ incompatibilità

DES opera una cifratura simmetrica a blocchi, di 64 bit ciascuno, con chiave da 56 bit

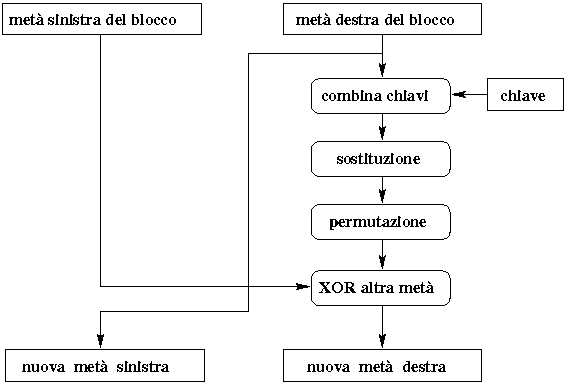

schema di massima del ciclo DES di sostituzione e permutazione

la più discussa vulnerabilità di DES è dovuta alla limitata lunghezza della chiave:

∼100 kEUR)

viola una chiave DES in 4 giorni

problema: l'algoritmo DES non si generalizza a una maggiore lunghezza della chiave

soluzione n. 1, DES doppio : DES2(k1, k2, M) = DES(k2, DES(k1, M))

soluzione n. 2, DES triplo : DES3(k1, k2, M) = DES(k1, DES-1(k2, DES(k1, M)))

Advanced Encryption Standard (AES):

come DES, Rijndael combina sostituzione e trasposizione, con operazioni elementari di scorrimento, XOR, etc., in più iterazioni, però:

→ diffusione

la base matematica di Rijndael è nella teoria dei campi di Galois

l'algoritmo Rijndael soddisfa i tre criteri di validità per sistemi di crittografia commerciale, sebbene sia da considerare ancora relativamente giovane

a fronte della sua relativa novità, va tenuto in conto che:

legge di Moore